Ich beziehe mich auf die Arch Linux Installationsanleitung von wiki.archlinux.de Systemverschlüsselung mit dm-crypt.

Wenn meine Arch Linux Installation aus irgend einen Grund nicht mehr booten möchte, versuche ich sie von einen Installationstick per chroot zu reparieren.

Ich boote von meinem Arch Linux Installationstick und arbeite in der Konsole.

Ich lade das deutsche Tastatur-Layout.

root@archiso ~ # loadkeys de-latin1

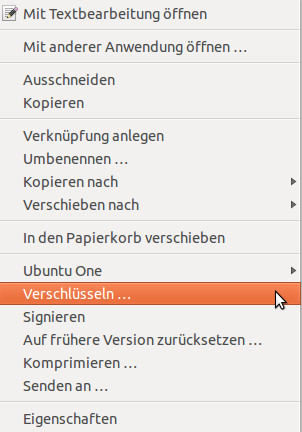

Ich entschlüssele die Festplatte in meinem Rechner.

root@archiso ~ # cryptsetup luksOpen /dev/sda2 lvm

Ich mounte die Partitionen der Festplatte in das Live-System.

root@archiso ~ # mount /dev/mapper/main-root /mnt

root@archiso ~ # mount /dev/mapper/main-home /mnt/home

root@archiso ~ # mount /dev/sda1 /mnt/boot

Jetzt wechsele ich in die chroot-Umgebung.

root@archiso ~ # arch-chroot /mnt

Nun kann ich mit Befehlen auf dem installierten System arbeiten. Wenn ich fertig bin verlasse ich die chroot-Umgebung.

[root@archiso /] / # exit

Ich hänge die Partitionen aus.

root@archiso ~ # umount /mnt/boot

root@archiso ~ # #umount /mnt/home

Ich starte den Rechner neu.

root@archiso ~ # reboot